پیوند ها

پروژه ارزیابی کارایی پارامترهای موثر در شبکه حسگر بیسیم پژوهش کامل در حوزه کامپیوتر و IT میباشد و در 4 فصل تنظیم شده است. در این پایان نامه،با معرفی شبکه حسگر بی سیم به بررسی پارامترهای شبکه حسگر بیسیم اعم از تحمل خرابی، قابلیت گسترش، هزینه تولید، تنگناهای سخت افزاری، توپولوژی و ... پرداخته شده است. شما میتوانید فهرست مطالب پروژه را در ادامه مشاهده نمایید.

پروژه بصورت فایل قابل ویرایش ورد(WORD) در 78 صفحه برای رشته کامپیوتر و IT در پایین همین صفحه قابل دانلود میباشد. شایسته یادآوری است که پروژه از ابتدا تا پایان ویرایش وتنظیم , سکشن بندی (section) ، نوشتن پاورقی (Footnote) و فهرست گذاری اتوماتیک کامل شده وآماده تحویل یا کپی برداری از مطالب مفید آن است.

يك شبكه حسگر متشكل از تعداد زيادي گرههاي حسگري است كه در يك محيط به طور گسترده پخش شده و به جمعآوري اطلاعات از محيط ميپردازند. بیشترین کاربرد در شبکه حسگر بیسیم پروتکل های جمع آوری داده به منظور جمع آوری و پخش اطلاعات محیطی برای گزارش به مقام بالاتر می باشد. با این حال در بسیاری از الگوریتم هایی که پیشنهاد می شود توجه کمتری به مسائل مربوط به امنیت شده است. هدف از انجام این پروژه بررسی پارامترهای شبکه حسگر بیسیم اعم از تحمل خرابی، قابلیت گسترش، هزینه تولید، تنگناهای سخت افزاری، توپولوژی و ... است که از بین این پارامترها، پارامتر امنیت و طول عمر شبکه به تفصیل بررسی شده است. در این پایان نامه، تهدیدات امنیتی در کل شبکه حسگر بیسیم را بیان می کنیم و یک مطالعه گسترده بر روی طبقه بندی پروتکل های جمع آوری دادههای دردسترس و همچنین تجزیه و تحلیل تهدیدات امنیتی که ممکن است بر روی آن ها رخ دهد انجام می دهیم. همچنین پارامتر طول عمر شبکه حسگر بیسیم در پروتکل LEACH بررسی شده است.

واژه های کلیدی:شبکه حسگر بیسیم، پروتکل جمع آوری اطلاعات، پارامترهای شبکه حسگر بیسیم، تهدیدات امنیتی شبکه، طول عمر در شبکه حسگر بیسیم، پروتکل LEACH

فهرست مطالب

فصل اول معرفی شبکه های حسگر بیسیم

1-1 معرفی شبکه های حسگر بیسیم. 2

1-2 ویژگی های شبکه حسگر بیسیم. 3

1-4 ساختارهای شبکه حسگر بی سیم. 7

فصل دوم پارامترهای شبکه حسگر بیسیم

2-1 پارامترهای موثر در شبکه حسگر بیسیم. 11

فصل سوم امنیت در شبکه حسگر بیسیم

3-1 پروتکل های مسیریابی در شبکه حسگر بیسیم. 17

3-1-1پروتکل های با محوریت داده. 19

3-1-1-1Flooding و Gossiping. 20

3-1-1-3 [Intanagonwiwat_00] Directed Diffusion. 21

3-1-1-5 [Schurgers_01] GBR. 24

3-1-2 پروتکل های سلسله مراتبی.. 25

3-1-2-1 [Heinzelma_00] LEACH.. 25

3-1-2-2 [Lindsey_02] PEGASIS. 26

3-2-1-3 [Manjeshwar_01] TEEN.. 28

3-2-1-4 [Manjeshwar_02] APTEEN.. 30

3-1-3 پروتکل های مبتنی بر مکان.. 30

3-1-4 پروتکل های مبتنی بر جریان شبکه و کیفیت خدمات... 32

5-1-3 جمع بندی پروتکل های مسیریابی برای شبکه های حسگر بیسیم. 35

3-3 نیازمندی های امنیتی [Rehana 09] و [Muazzam 11]38

3-5 مدل های تهدید[Kalita 09] و [Mohanty 05-10]40

3-6 حمله هایی که به لایه های اصلی می شود و نگرش امنیتی ممکن[Pandey 10]41

3-7 حمله های ممکن بر علیه شبکه حسگر بیسیم[MOHANTY 05-10] و [Pandey 10]44

3-8 حمله های ممکن به پروتکل های موجود. 50

3-8-1 پروتکل های مسیریابی مبتنی بر سطح.. 50

3-8-1-1 حملات ممکن به پروتکل مسیریابی مبتنی بر سطح.. 50

3-8-1-2 حملاتی که قابل اجرا برروی پروتکل مسیریابی مبتنی بر سطح نیست... 51

3-8-2 پروتکل سلسله مراتبی.. 52

3-8-2-1 حملات ممکن برروی پروتکل سلسله مراتبی.. 52

3-8-3 پروتکل مبتنی بر مکان.. 53

3-8-3-1حمله های ممکن به پروتکل های مبتنی بر مکان.. 53

3-8-3-2حمله هایی که بر روی پروتکل های مبتنی بر مکان قابل اجرا نیست... 54

3-8-4جریان شبکه و پروتکل QOS-aware. 54

3-8-4-1 حملات ممکن به جریان شبکه و پروتکل QOS-award. 55

3-8-4-2 حملاتی که به جریان شبکه و پروتکل QOS-award قابل اجرا نیست... 55

فصل چهارم طول عمر در شبکه حسگر بیسیم

4-1-1 الگوریتم انتخاب سرخوشه. 57

فهرست شکل ها

شکل 3-1 مشکلات Flooding و Gossiping ، الف) مشکل Implosion ب) مشکل همپوشانی.. 20

شکل 3-2 نحوه عملکرد پروتکل SPIN.. 21

شکل 3-3 نحوه ی عملکرد پروتکل .Directed Diffusion. 22

شکل 3-4 نحوه عملکرد پروتکل PEGASIS. 27

شکل 3-5 نحوه عملکرد پروتکل PEGASIS سلسله مراتبی.. 28

شکل 3-6 نحوه خوشه بندی در پروتکل .TEEN.. 29

شکل 3-7 نحوه عملکرد روش ارسال مکانی بازگشتی.. 32

شکل 3-8 نحوه عملکرد روش .SMAC. 33

شکل 3-9 چگونگی ارتباط حسگرهای متحرک با حسگرهای ثابت در پروتکل EAR. 34

شکل 3-10 چند مثال از درخت های بدست امده در SAR. 35

جدول 3-1 گروه بندی پروتکل های ارتباطی در شبکه های حسگر بیسیم.36

شکل 3-12 لایه های شبکه حسگر بیسیم. 41

جدول 3-2 خطرات ممکن و راه حل ان در لایه های مختلف [MOHANTY 05-10. 42

شکل 3-13 حمله spoofed,altered or replayed routing in information. 44

شکل 3-14 selective forwarding attack. 45

شکل 3-20 حمله Acknowledgment spoofing. 48

شکل 3-21 حمله Data integrity. 49

شکل 3-23 حمله Energy drain. 50

شکل4-1 تقسیم بندی زمان در پروتکل Leach. 57

شکل 4-3 فلوچارت الگوریتم تشکیل خوشه ها در LEACH [Amini 07]59

شکل 4-5 تقسیم بندی یک دور در پروتکل LEACH.. 60

جدول 4-1 پروتکل های MAC استفاده شده و تعداد بسته های[i 07]62

مبلغ واقعی 20,000 تومان 10% تخفیف مبلغ قابل پرداخت 18,000 تومان

برچسب های مهم

وای فای خودتو ضد هک کن! در این مطلب قرار است به شما روش های ویژه و کارآمدی رو آموزش بدیم تا به وسیله ی آن امنیت حداکثری WI FI خود را تامین کنید. این روش ها کاملا عملی و تست شده هستن و برای راحتی شما به صورت ویدیو با زبان فارسی می باشند. در ادامه این مطلب با ما همراه ... ...

به نام خدا 1404 / 2025با سلام و درود خدمت نوازندگان عزیز فول ست جدید کردی ۲.۴ ـ ۶.۸ برای سیستم عامل اندروید و ویندوز منتشر شد ,ریتم و ساز ها تماما کوانتایز شده وباکیفیت 2025درام کیت ها دست و ساز و تبدیلی از ارنجر های روز شرکت کرگ pa4x و pa5xریتم ها فول پد با امکان اضاف و ... ...

کتاب «نیکسرشت: راهنمای تبدیلشدن به والدی که میخواهید باشید» نوشتهی بکی کندی، یک راهنمای عملی و الهامبخش برای والدین است که بهدنبال بهبود رابطهی خود با فرزندانشان و پرورش کودکان سالم و خوشحال هستند. این کتاب با رویکردی مثبت و همدلانه، به والدین کمک میکند تا بر ... ...

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما همیشه دنبال این بودی یه جایی باشه تا راحت بتونی محتوای مطمئن با طراحی خوب را پیدا کنی؟ همیشه دنبال این بودی یکی کارهای محتوایی را ناظر به مسائل روز انجام بده و دغدغه تأمین محتوا را نداشته باشی؟ همیشه ... ...

دانلود فایلهای بسته آمادهچاپ و نصب تابلو اعلانات مسجدنما همیشه دنبال این بودی یه جایی باشه تا راحت بتونی محتوای مطمئن با طراحی خوب را پیدا کنی؟ همیشه دنبال این بودی یکی کارهای محتوایی را ناظر به مسائل روز انجام بده و دغدغه تأمین محتوا را نداشته باشی؟ همیشه ... ...

عنوان پاورپوینت درسی:دانلود پاورپوینت انقلاب اسلامی درس 10 تاریخ دوازدهم انسانیفرمت: پاورپوینت pptتعداد اسلاید: 45منطبق با مطالب و رئوس کتاب درسی قسمتی از متن: زمینه های سلطۀ آمریکا بر ایران در سال های پس از کودتای 28مرداد 1332تا اوایل دهه1340 دولت آمریکا با وادار کردن ... ...

کتاب حل المسائل و پاسخنامه شیمی عمومی سیلبربرگ شامل 350 صفحه ... ...

عنوان پاورپوینت: دانلود پاورپوینت معاینه شکمفرمت: پاورپوینت قابل ویرایش تعداد اسلاید: 77 پاورپوینت کامل و آماده ارائه فهرست مطالب: معاینه شکماحشاء شكمکلیه هاكبد (Liver)كیسه صفرا(Gall bladder)لوزالمعده (Pancreas)طحال (Spleen)معده STOMACHروده تقسیم بندی ... ...

عنوان: دانلود پاورپوینت نشانه های ملی ما درس بیستم مطالعات اجتماعی پایه چهارم دبستان فرمت: پاورپوینت ppt تعداد اسلاید: 14 قسمتی از متن: کشور ایران در نیم کره جنوبی کره زمین و در قاره آسیا قرار دارد. جمعیت آن تقریباً 85 میلیون نفر ... ...

کتاب صوتی فوق العاده #موهبت_شگفت_انگیز_خشم نویسنده: دکتر #مارشال_روزنبرگ ترجمه : ندا رحیمیانسیامک رضیانی #معرفی_و_ارائه_کتاب درباره کتاب موهبت شگفتانگیز خشم وقتی در ارتباط بدون خشونت صحبت از این میشود که همه را دوست بداریم و به همه محبت کنیم، منظور از «همه»، ... ...

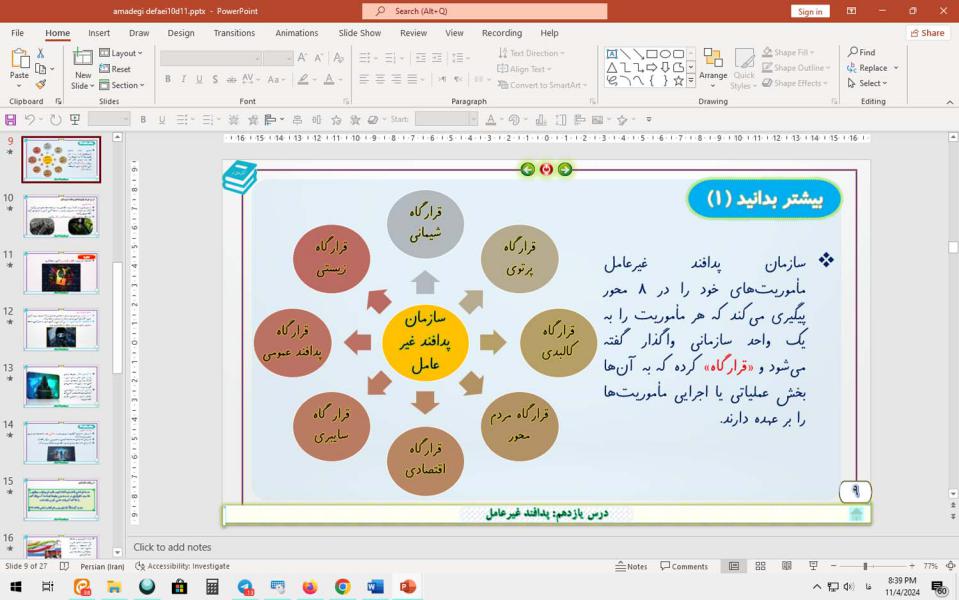

نوع فایل: pdf & power point فرمت فایل: pptx قابل ویرایش تعداد اسلایدها: 27 اسلاید ویدئو اسلایدهایی از پاورپوینت آمادگی دفاعی پایه دهم (کلیه رشته ها) تصویری از پاورپوینت: این پاورپوینت آموزشی، جذاب، قابل ویرایش، کاملا منطبق با کتب درسی و با تعداد اسلاید ذکر شده ... ...

این فایل پاسخ تمامی سوالات مبحث قلمرو دین (آشنایی با اندیشه اسلامی 2 بخش دوم) می باشد. تعداد جلسات : 6 فایل منطبق با اخرین تغییرات سوالات می باشد و با استفاده از آن نمره 20 را در همه جلسات این آزمون کسب خواهید کرد . ... ...

معرفی کتاب دانای اسرار اثر فاطمه موسوی کتاب حاضر مشتمل بر زندگی نامه علمی و عملی حضرت آقا سید موسی زرآبادی (1255 1313 ش) است. در این مسیر اسلاف و اجداد، فرزندان، مراتب علمی و اخلاقی، آثار، تربیت یافتگان و استادان علامه زرآبادی معرفی شده اند. همچنین به برخی از کرامات و ... ...

دانشجویان و کاربران گرامی : فایلی که اکنون معرف حضور شماست فایل پاورپوینت و نمونه سوال فصل سوم روان شناسی در قرآن می باشد. این فایل شامل 40 اسلاید بسیار سودمند و با ارزش با کیفیت بسیار عالی و در قالب فرمت ppt تهیه شده است که هم اکنون آماده دانلود می باشد .امیدواریم که ... ...

عنوان پاورپوینت درسی: دانلود پاورپوینت خرمشهر در دامان میهن درس 24 مطالعات اجتماعی پایه ششم فرمت: پاورپوینت ppt تعداد اسلاید: 15 قسمتی از متن: در جبهه ها، رزمندگان اسلام به دعا و راز و نیاز با خدا مشغول بودند و سخت می جنگیدند. آنها آماده ی ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) اطفال 3 اسنشیال نلسون (1160 سوال شناسنامه دار با پاسخ تشریحی) ... ...

فیزیک (به زبان یونانی به معنای طبیعت و φυσικῆ، «دانش طبیعت») (به فرانسوی: Physique) علوم طبیعی مطالعهٔ ماده، حرکت و رفتار آن در فضا-زمان و جستارهای مرتبط انرژی و نیرو است. در زبان پارسی میانه (پهلوی) نام فیزیک «چهر شناسی» بوده است.در کل، فیزیک علم قوانین حاکم بر طبیعت است و ... ...

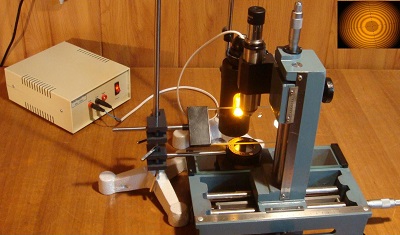

تداخل یکی از پدیدههای جالب است که بر موجی بودن نور دلالت دارد و غالبا طی آن پرتوهای نور به دو قسمت تقسیم شده و دوباره به هم میرسند و به خاطر اختلاف طول دو مسیر، تداخل بین آنها اتفاق میافتد. به طور کلی در هر وضعیتی که نور بدون تفاوت راه زیاد و با اختلافی از مرتبه چند ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) قلب و عروق (1373 سوال شناسنامه دار با پاسخ تشریحی) ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) رادیولوژی (578 سوال شناسنامه دار با پاسخ تشریحی) ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) اطفال جلد ۱ (776 سوال شناسنامه دار با پاسخ تشریحی) ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) ارتوپدی (660 سوال شناسنامه دار با پاسخ تشریحی) ... ...

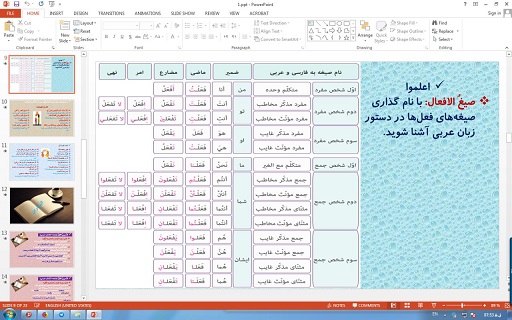

نوع فایل: power point فرمت فایل: ppt and pptx قابل ویرایش 23 اسلاید همراه با ترجمه درس و پاسخ تمرین ها قسمتی از متن پاورپوینت: اسلاید نمایشی عربی دهم انسانی درس اولالدّرسُ الاوّلُ : ذاك هو اللهُ ﴿الحمدُ للّه الّذی خلق السّماوات و الارض و جعل الظُّلُمات و ... ...

لینک دانلود و خرید پایین توضیحات دسته بندی : پاورپوینت نوع فایل : .pptx (قابل ويرايش و آماده پرينت) تعداد اسلاید : 35 اسلاید بسم الله الرحمن الرحيم Access Point و شبکه هاي بي سيم 1-تجهیزات و پیکربندی یک شبکه Wireless سخت افزار مورد نیاز به منظور پیکربندی یک ... ...

آزمون های تمرینی سطر به سطر میکروطبقه بندی شده (QB) گوش، حلق و بینی (701 سوال شناسنامه دار با پاسخ تشریحی) ... ...